Как скрыть список пользователей на экране входа в Ubuntu

Это краткое руководство показывает студентам и новым пользователям, как скрыть или отключить список пользователей на экране входа в Ubuntu.

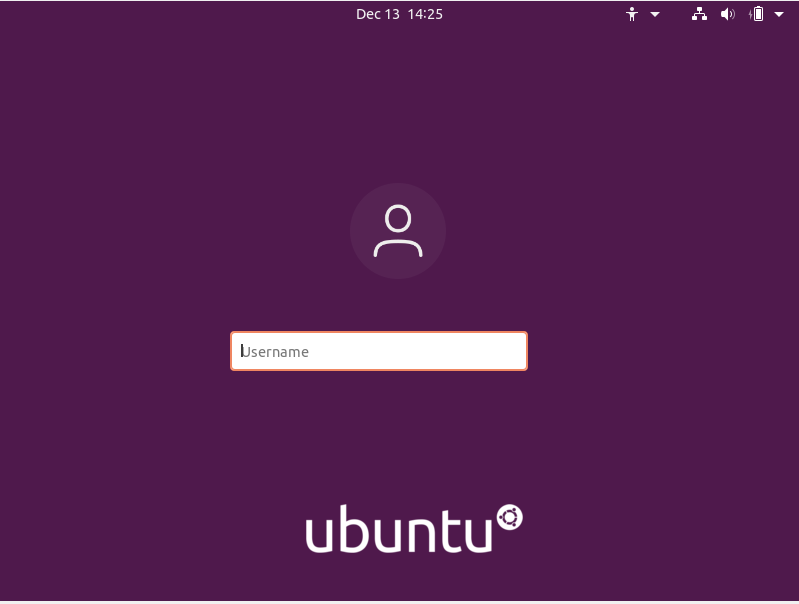

По умолчанию при установке Ubuntu отображает все учетные записи пользователей на экране входа в систему. В списке перечислены все пользователи, и каждый пользователь может выбрать имя своей учетной записи в списке и войти в систему, введя правильный пароль.

Если вы хотите, чтобы пользователи вводили и свое имя пользователя, и пароль (это может добавить еще один уровень безопасности), просто отключите список пользователей на экране входа в систему.

Прежде чем пользователь сможет успешно войти в систему, он должен знать как имя пользователя, так и пароль учетной записи.

Если вы студент или новый пользователь, ищущий систему Linux для начала, проще всего начать с ОС Ubuntu Linux. Это отличная операционная система Linux для новичков и людей, ищущих более простой в использовании дистрибутив Linux.

Ubuntu — это операционная система Linux с открытым исходным кодом, которая работает на настольных компьютерах, ноутбуках, серверах и других устройствах.

При использовании Ubuntu вы обнаружите, что Linux не так уж сильно отличается от Windows и других операционных систем во многих отношениях, особенно когда дело доходит до использования системы для выполнения работы.

Чтобы начать отключение списка пользователей на экране входа в Ubuntu, выполните следующие действия:

Отключить список пользователей на экране входа в систему

Для профессионалов, заботящихся о безопасности, удаление списка пользователей на экране входа в систему — еще один способ обеспечить безопасность настольных компьютеров.

Для этого в Ubuntu просто выполните приведенные ниже команды, чтобы открыть файл конфигурации приветствия.

Сначала нажмите Ctrl – Alt – T на клавиатуре, чтобы открыть Терминал.

Выполните следующие команды:

Когда файл откроется, снимите комментарий (#) к выделенной строке в файле, как показано ниже, и сохраните.

Сохраните файл и выйдите.

Рестарт

После внесения изменений перезагрузите рабочий стол и просмотрите изменения.

На экране входа в систему пользователям необходимо будет правильно ввести имя пользователя и пароль, чтобы получить доступ.

Заключение

В этом посте показано, как отключить список пользователей на экране входа в Ubuntu. Если вы обнаружите какую-либо ошибку выше, пожалуйста, используйте форму комментария ниже, чтобы сообщить.

Как скрыть пользователей от экрана входа в GDM?

Недавно я добавил несколько новых пользователей, которые мне нужны для qmail. Теперь они появляются в окне на экране входа в систему и загромождают его, и мне нужно прокрутить, чтобы найти моего пользователя. Как я могу скрыть этих пользователей из окна входа?

6 ответов

Для новых GDM 3.X старые ответы не работают, за исключением этого. Параметр greeter в custom.conf устарел, то есть он больше не будет работать. Одним из простых способов обхода проблемы, если вы хотите избежать изменения uid пользователя:

Откройте терминал и введите (замените user на имя пользователя, которое вы хотите скрыть от экрана входа в систему): Добавить в файл: Выключить пользователя или выйти из системы, чтобы проверить, нет ли user.

Hacky, но вы можете изменить идентификатор пользователя, чтобы они не отображались в списке:

Это работает, потому что пользователи с идентификатором менее 1000 считаются «системными» пользователями (т. е. не люди).

Разрабатывая комментарий Жиля к принятому ответу, вот что, я считаю, является нынешней «лучшей практикой» (Gnome-safe) для этого. Это изменение также будет отражено в сессии апплета индикатора Gnome.

Этот метод является тем, который предлагается в документах на веб-сайте GDM, и хотя оба сайта и Жиль показывают добавление «никто», к исключению, я хотел убедиться, что было ясно, что это действительно необходимо (несмотря на то, что явно предлагают справочники или онлайн-документы). Я проверил это на нескольких 10.10 системах, чтобы проверить повторяемость.

Все, что нам нужно сделать, это сделать однострочное редактирование на /etc/gdm/custom.conf. Большинство других методов (внесение изменений в default.conf, gdm.conf и т. Д.) Устарели.

Если у вас есть /etc/gdm/custom.conf, отредактируйте этот файл. В противном случае скопируйте файл примера:

В секции [Greeter] /etc/gdm/custom.conf добавьте:

Если «user1» и «user2» имена пользователей или файлы passwd (например, qmail, squid и т. д.), которые вы не хотите показывать в браузере лица GDM.

Примечание. В моей версии Gnome / GDM (2.30), если у вас нет «никто», указанного в записи «Исключить», тогда у вас появится пользователь фиктивного входа nobody вместо user1 или user2.

Примечание : Неотображение учетных записей с UID ниже 1000 является настраиваемым параметром. По умолчанию для параметра MinimalUID установлено значение 1000. Если и только если параметр по умолчанию IncludeAll=true оставлен на месте, а директива Include не изменена на непустое значение, выполняет ли GDM greeter проверку passwd файл для записей с UID больше, чем MinimalUID. Затем отображаются пользователи с минимальным идентификатором UID, которые не находятся в списке Exclude.

В эти выходные я написал сценарий (gdm-greeter). Он хорошо работает на CentOS 6.2, интересно, будет ли это полезно для Ubuntu?

Я должен согласиться с тем, что наиболее приемлемый ответ здесь близок, но не мертв.

Я просто лизал эту проблему сам, и ответ для меня заключался в том, чтобы изменить следующую gdm.schema entry:

Эффект от этого заключается в том, что вся информация о пользователях отключена, что, если я правильно интерпретирую исходный вопрос, на самом деле намеревается сделать OP (gruszczy). Это исключает необходимость создания длинной строки исключений, так как все идентификаторы пользователя, независимо от номера UID, исключаются независимо от того, будет ли изменен этот параметр. Я лично применил этот параметр к 3 отдельным серверам CentOS 6.2 на работе, которые иногда доступны через XDMCP (используя xrdp> vnc-server> xinetd> gdm> gnome) через RDP, что позволяет некоторым из наших менее опытных администраторов Linux работать над этими системы с минимальным обучением.

Все это говорит, хотя я согласен с тем, что неопытный системный администратор должен учиться с самого начала, чтобы работать с личной учетной записью (возможно, с доступом к суду), а не с правами root, если у вас есть опыт работы с этой учетной записью должным образом, нет никакого вреда в этом. Просто убедитесь, что вы знаете, что делаете перед вами. В случае с моими другими системными администраторами я добавил CentrifyDC для поддержки Active Directory ко всем этим системам и настроил системы, чтобы AD-UserID могли использоваться для сеансов рабочего стола при сохранении прав пользователя AD Security Group. Но лично, поскольку я разработал все эти серверы и использовал Linux уже более 15 лет, я не думаю, что использовать root для ускорения работы. Фактически, я стараюсь включить root в системах, где он был отключен, чтобы я мог использовать эту учетную запись и прервать погоню за тем, чтобы все было сделано. Главное, действительно, это просто создать привычку создавать резервную копию любого файла, прежде чем изменять его. Это будет безопасно защищать от большинства неудач и позволит вам восстановить систему, если вы выполните редактирование, которое в противном случае стало бы недоступным для системы (просто загрузитесь на Live CD и исправьте то, что нужно исправить).

Измените оболочку входа пользователя на пустую строку в / etc / passwd

Я перезапустил свой диспетчер дисплеев и заметил, что это вступает в силу.

Как скрыть или изменить “username@localhost:” в терминале

Главное меню » Операционная система Linux » Как скрыть или изменить “username@localhost:” в терминале

Здесь, sk имя пользователя и ubuntuserver имя хоста.

Ваше имя пользователя/имя хоста может быть известно другим, так что вы не сможете копировать и использовать их как свои собственные. С другой стороны, ваше имя пользователя/имя хоста может быть слишком странным или слишком плохим или содержит оскорбительные символы, так что вы не хотите, чтобы другие их просматривали. В таких случаях, есть небольшой совет, который может помочь вам скрыть username@localhost в терминале.

Скрыть « username@localhost» в терминале

Отредактируйте файл «

Добавьте следующую строку в конце:

:wq, сохранить и закрыть файл.

Затем выполните следующую команду, чтобы изменения вступили в силу.

Вот и все. Теперь проверьте ваш терминал. Вы не будете видеть username@localhost. Вы будете видеть только символ

Изменить «username@localhost:» в терминале

Мы не хотим скрыть username@localhost. Можем ли мы изменить его на что-то другое? Да конечно! Вы можете изменить Bash приглашение на что-то прохладное и содержательное.

Добавьте следующую строку в конце:

Замените «destroyer» на что-то другое по вашему выбору. :wq для сохранения и выхода из файла.

Выполните следующую команду, чтобы обновить изменения.

Теперь bash подсказка будет иметь буквы destroyer в строке.

Есть ли другой путь?

Хотите знать другой простой способ без изменения в файл

/.bashrc? Просто создайте другую учетную запись пользователя что-то вроде user@example, или admin@demo. Используйте эти учетные записи для создания гидов для обучения, видео и загрузку их на свой блог или на сайте. Теперь, вам нечего беспокоиться о своей безопасности.

Надеемся это поможет. Если вы найдете наши гиды полезными, пожалуйста, потратьте время, чтобы делиться ими в социальных, профессиональных сетях, так что каждый получит пользу от них.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Как скрыть пользователей от экрана входа в GDM?

Недавно я добавил несколько новых пользователей, которые мне нужны для qmail. Теперь они появляются в поле на экране входа в систему и загромождают его, и мне нужно прокрутить, чтобы найти моего пользователя. Как я могу скрыть этих пользователей из поля входа?

7 ответов

Отредактируйте файл /etc/gdm/gdm.schema и найдите раздел, который в данный момент выглядит следующим образом:

А чтобы исключить пользователя с именем qmail, например, добавьте qmail в список по умолчанию, чтобы раздел выглядел следующим образом.

Это остановит появление пользователя qmail в gdm greeter. Раньше для этого был хороший инструмент с графическим интерфейсом, но он не был в Ubuntu последние несколько выпусков.

Другой альтернативой является установка UID пользователя ниже 1000. Они считаются системными учетными записями, которые также исключены в GDM greeter.

Для более новой версии GDM 3.X старые ответы не работают, кроме этой

greeter установка в custom.conf устарел, то есть больше не будет работать Один простой обходной путь, если вы хотите избежать изменения имени пользователя:

Откройте терминал и введите (замените user с именем пользователя, которое вы хотите скрыть с экрана входа в систему):

Добавьте следующее в файл:

Переключите пользователя или выйдите, чтобы проверить, user больше не указан

Да, но вы можете изменить идентификатор пользователя, чтобы он не отображался в списке:

Это работает, потому что пользователи с идентификатором ниже 1000 считаются «системными» пользователями (то есть не людьми).

Обращаясь к комментариям Жиля к принятому ответу, я верю в то, что в настоящее время существует способ «наилучшей практики» (безопасный для гномов) сделать это. Это изменение также будет отражено в «Сессии апплета индикатора».

Этот метод предлагается в документах на сайте GDM, и хотя и сайт, и Жиль показывают добавление «никто» к исключению, я хотел убедиться, что было ясно, что это действительно необходимо (несмотря на то, что manpages или онлайн документы прямо предлагают). Я проверил это на паре систем 10.10, чтобы проверить повторяемость.

Если у вас есть существующий /etc/gdm/custom.conf отредактируйте этот файл. В противном случае скопируйте файл примера:

Примечание. В моей версии Gnome/GDM (2.30), если в записи «Исключить» не указано «никто», у вас будет фиктивный логин nobody показать вместо user1 или user2.

NB # 2: отображение учетных записей с UID ниже 1000 является настраиваемым параметром. По умолчанию MinimalUID значение установлено в 1000. Если и только если настройка по умолчанию IncludeAll=true остается на месте и Include директива не изменяется на непустое значение, сканирует ли GDM-файл passwd для записей с UID, превышающим MinimalUID. Затем отображаются пользователи с UID выше MinimalUID, которых нет в списке исключений.

Я не проверял, есть ли обратная настройка, а именно, что настройка Include=user1,user2 запись в custom.conf будет работать так, как представлено. Это должно переопределить любой IncludeAll настройки, и отображать только пользователей, перечисленных в явном виде.

Я написал сценарий (gdm-greeter) в эти выходные. Он хорошо работает на CentOS 6.2, интересно, будет ли это полезно для Ubuntu?

Я должен согласиться, что наиболее приемлемый ответ здесь близок, но не мертв.

Я просто облизал эту проблему сам, и ответом для меня было изменить следующую запись gdm.schema:

Результатом этого является то, что все пользовательские списки отключены, что, если я правильно интерпретирую исходный вопрос, на самом деле и было то, что OP (gruszczy) намеревался сделать. Это исключает необходимость составления длинной строки исключений, поскольку все идентификаторы пользователей независимо от номера идентификатора исключаются независимо от изменения этого параметра. Я лично применил этот параметр к 3 отдельным серверам CentOS 6.2 на работе, к которым иногда обращаются через XDMCP (используя xrdp > vnc-server > xinetd > gdm > gnome) через RDP, что позволяет некоторым нашим менее опытным администраторам Linux работать над этими системы с минимальным обучением.

Все это говорит, хотя я согласен с тем, что неопытный системный администратор должен с самого начала учиться работать с личным аккаунтом (возможно, с доступом sudo), а не с правами root, если у вас есть опыт для правильной работы с этим аккаунтом, никакого вреда нет при этом. Просто убедитесь, что вы знаете, что вы делаете, прежде чем руки. В случае с другими моими системными администраторами я добавил поддержку CentrifyDC для Active Directory во все эти системы и настроил системы так, чтобы идентификаторы AD-UserID могли использоваться для сеансов рабочего стола при сохранении прав группы безопасности AD пользователя. Но лично я с тех пор, как я спроектировал все эти серверы и уже более 15 лет использую Linux, я не думаю о том, чтобы использовать root для ускорения процесса. На самом деле, я имею тенденцию включать root в системах, где он отключен, чтобы я мог использовать эту учетную запись и переходить к поиску решений. Главное, на самом деле, просто создать привычку создавать резервную копию любого файла перед тем, как его изменять. Это защитит от большинства сбоев и позволит вам восстановить систему, если вы выполните редактирование, которое в противном случае привело бы к недоступности системы (просто загрузитесь с live CD и исправьте то, что нужно исправить).

ИМХО, я считаю, что мантра «никогда не входить в систему как root» на самом деле предназначена только для защиты системных администраторов n00bie от них самих. Но если вы достигнете уровня компетенции в Linux до такой степени, что сможете за короткое время спроектировать систему из любой ОС Linux, и она будет работать каждый раз, тогда нет смысла жить по принципу «никогда не входить в систему как root». мантра, потому что к этому моменту вы готовы справиться с ответственностью, которая приходит вместе с использованием этой учетной записи. Это особенно верно в средах, которые используют CentrifyDC для поддержки AD, поскольку «root» становится локальной учетной записью sysadmin и (обычно) включается автоматически. Поэтому я считаю, что лучше всего перейти к поиску и сделать настройку пароля учетной записи root одной из самых первых задач, которые я выполняю в настоящее время при любом развертывании. Конечно, я мог бы сделать весь «вход в систему как мой собственный идентификатор, а затем sudo up», но лично я не чувствую необходимости делать что-то таким образом. Ваш собственный пробег может варьироваться.

Измените пользовательскую оболочку входа на пустую строку в / etc / passwd

Я перезапустил свой менеджер дисплеев и заметил, что это вступает в силу.

🏳️🌈 Три способа заблокировать и разблокировать учетную запись пользователя в Linux

Если политика паролей уже внедрена в вашей организации, вам не нужно искать эти опции.

Однако, если вы установили период блокировки на 24 часа, в этом случае вам может потребоваться разблокировать учетную запись пользователя вручную.

Этот учебник поможет вам вручную заблокировать и разблокировать учетную запись пользователя в Linux.

Это можно сделать с помощью следующих двух команд Linux тремя способами.

Чтобы выяснить этот вопрос, мы выбираем учетную запись Daygeek.

Давайте посмотрим, как это сделать шаг за шагом.

Обратите внимание, вы должны использовать соответствующую учетную запись пользователя, которую вам нужно заблокировать или разблокировать вместо нашей.

Вы можете проверить, доступна ли данная учетная запись пользователя в системе или нет, с помощью команды id.

Да, мой аккаунт доступен в системе:

Способ 1: Как заблокировать, разблокировать и проверить состояние данной учетной записи пользователя в Linux с помощью команды passwd?

Команда passwd является одной из часто используемых команд администратором Linux очень часто.

Используется для обновления токенов аутентификации пользователя в файле /etc/shadow.

Вы можете проверить статус заблокированной учетной записи либо командой passwd, либо grep указанного имени пользователя из файла /etc/shadow.

Проверка статуса заблокированной учетной записи пользователя с помощью команды passwd.

Это выведет краткую информацию о статусе пароля для данной учетной записи.

Проверка статуса заблокированной учетной записи пользователя с помощью файла /etc/shadow.

Два восклицательных знака будут добавлены перед паролем, если учетная запись уже заблокирована.

Способ 2: Как заблокировать, разблокировать и проверить состояние данной учетной записи пользователя в Linux с помощью команды usermod?

Даже команда usermod также используется администратором Linux очень часто.

Команда usermod используется для изменения / обновления данных учетной записи пользователя.

Она используется для добавления пользователя в определенную группу и т. д.,

Вы можете проверить статус заблокированной учетной записи либо командой passwd, либо grep указанного имени пользователя из файла /etc/shadow.

Проверка статуса заблокированной учетной записи пользователя с помощью команды passwd.

Это выведет краткую информацию о статусе пароля для данной учетной записи.

Проверка статуса заблокированной учетной записи пользователя с помощью файла /etc/shadow.

Два восклицательных знака будут добавлены перед паролем, если учетная запись уже заблокирована.

Метод 3: Как отключить, включить SSH доступ к данной учетной записи пользователя в Linux с помощью команды usermod?

Альтернативно это может быть сделано путем назначения оболочки nologin данному пользователю. Для этого выполните команду ниже.

Вы можете проверить данные заблокированной учетной записи пользователя, извлекая имя пользователя из файла /etc/passwd.

Мы можем разрешить пользователю доступ по ssh, назначив обратно старую оболочку.

Как заблокировать, разблокировать и проверить состояние многопользовательской учетной записи в Linux с помощью скрипта?

Если вы хотите заблокировать / разблокировать более одной учетной записи, вы можете использовать скрипт.

Да, мы можем написать небольшой скрипт для этого. Для этого используйте следующий скрипт оболочки.

Создайте список пользователей. Каждый пользователь должен быть в отдельной строке.

Используйте следующий скрипт оболочки для блокировки учетной записи нескольких пользователей в Linux.

Установите права на запуск для файла user-lock.sh.

Наконец, запустите скрипт, чтобы добиться этого.

Используйте следующий скрипт оболочки для проверки заблокированной учетной записи пользователя в Linux.

Установите исполняемое разрешение для файла user-lock-status.sh.

Наконец, запустите скрипт, чтобы добиться этого.

Используйте следующий скрипт оболочки, чтобы разблокировать учетную запись нескольких пользователей в Linux.

Установите права на запуск для файла user-unlock.sh.

Наконец, запустите скрипт, чтобы добиться результата